網絡安全領域近日再起波瀾,知名軟件包管理平臺npm遭遇大規模黑客入侵事件。據網絡安全機構Aikido Security披露,攻擊者通過精準的釣魚攻擊獲取開發者賬戶權限,在多個高頻使用軟件包中植入惡意代碼,引發行業高度關注。

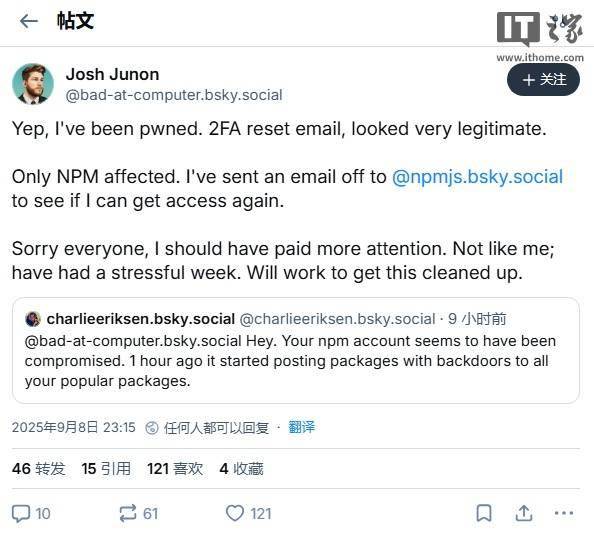

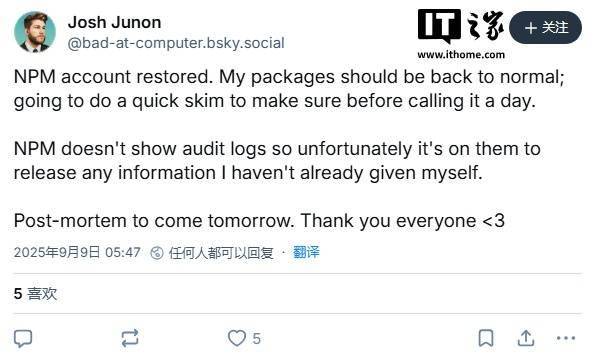

調查顯示,黑客將目標鎖定在知名開發者Josh Junon(用戶名qix)等核心貢獻者。攻擊者偽造來自"support@npmjs.help"的釣魚郵件,謊稱用戶需更新雙重認證設置,否則賬戶將于2025年9月10日鎖定。郵件中包含的虛假鏈接將開發者引導至惡意網站,當用戶輸入賬戶憑據時,信息會被直接傳輸至攻擊者控制的服務器。

此次攻擊波及至少18個高頻下載軟件包,這些包每周總下載量達26億次。其中,廣受開發者歡迎的debug包周下載量高達3.576億次,chalk包達2.99億次,ansi-styles包達3.71億次。npm團隊在接到安全報告后,已緊急移除部分被篡改的軟件包版本。

技術分析揭示,攻擊者獲取維護權限后,在軟件包的index.js文件中植入了瀏覽器攔截器代碼。該惡意程序專門針對加密貨幣交易場景,能夠監控并替換以太坊、比特幣、Solana等六種主流加密貨幣的收款地址,將用戶交易自動重定向至攻擊者錢包。研究人員指出,這段代碼通過劫持fetch請求和錢包API(如window.ethereum)實現流量劫持,可在用戶無感知的情況下修改網頁內容、篡改API調用參數。

安全專家Andrew MacPherson分析指出,并非所有用戶都會受到影響。只有在美國東部時間上午9點至11點半期間全新安裝受影響軟件包,并生成新的package-lock.json文件的用戶才存在風險。這種時間窗口限制使得實際受影響范圍得到一定控制。

值得關注的是,近期針對Java生態的供應鏈攻擊呈現上升趨勢。今年7月,eslint-config-prettier軟件包(周下載量3000萬次)就曾遭遇類似入侵;3月份更有10個npm庫被植入惡意代碼。這些事件凸顯開源軟件供應鏈面臨的嚴峻安全挑戰,開發者需加強賬戶安全防護,定期檢查依賴包更新記錄。